隨著物聯(lián)網(wǎng)技術(shù)在醫(yī)療領(lǐng)域的深入應用,醫(yī)療設(shè)備網(wǎng)絡(luò)化已成為提升診療效率、實現(xiàn)遠程監(jiān)護與智慧醫(yī)療的關(guān)鍵驅(qū)動力。醫(yī)療設(shè)備物聯(lián)網(wǎng)(IoMT)在帶來便利的也引入了復雜且嚴峻的網(wǎng)絡(luò)安全挑戰(zhàn),尤其是連接和支撐這些設(shè)備運行的網(wǎng)絡(luò)設(shè)備(如路由器、交換機、網(wǎng)關(guān)、無線接入點等)的安全問題日益凸顯。本報告旨在剖析醫(yī)療物聯(lián)網(wǎng)環(huán)境中網(wǎng)絡(luò)設(shè)備面臨的主要安全風險,并提出相應的防護策略。

一、 醫(yī)療物聯(lián)網(wǎng)網(wǎng)絡(luò)設(shè)備面臨的主要安全風險

- 固件與軟件漏洞:許多醫(yī)療網(wǎng)絡(luò)設(shè)備使用通用或定制的嵌入式操作系統(tǒng),其固件可能存在未修補的已知漏洞(如緩沖區(qū)溢出、后門賬戶)或零日漏洞。攻擊者可利用這些漏洞獲取設(shè)備控制權(quán),進而窺探、篡改醫(yī)療數(shù)據(jù)流或?qū)⑵渥鳛樘骞艉诵尼t(yī)療系統(tǒng)。

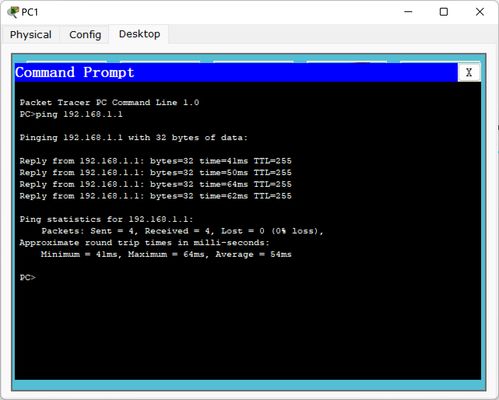

- 弱認證與默認配置:出廠默認的弱密碼、未更改的默認管理賬戶、開放的不必要服務(wù)端口(如Telnet、HTTP)是普遍存在的安全隱患。攻擊者易于通過暴力破解或利用默認憑證直接接入網(wǎng)絡(luò)。

- 不安全的通信協(xié)議:部分老舊或低成本設(shè)備可能仍在使用未加密或弱加密的通信協(xié)議(如早期版本的SNMP、FTP),導致數(shù)據(jù)在傳輸過程中被竊聽或篡改,危及患者隱私與指令完整性。

- 物理安全與未授權(quán)訪問:部署在病房、走廊等開放區(qū)域的網(wǎng)絡(luò)設(shè)備可能面臨物理接觸風險。攻擊者可通過USB接口、控制臺端口進行本地入侵,或直接盜取設(shè)備。

- 供應鏈風險:網(wǎng)絡(luò)設(shè)備硬件、固件可能在生產(chǎn)、集成環(huán)節(jié)被植入惡意代碼或后門。第三方運維服務(wù)若權(quán)限管理不當,也可能成為攻擊入口。

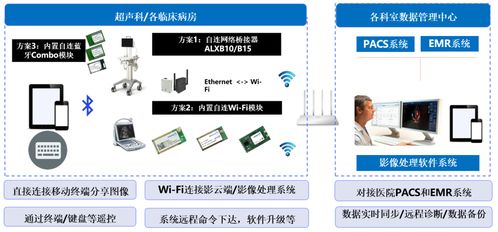

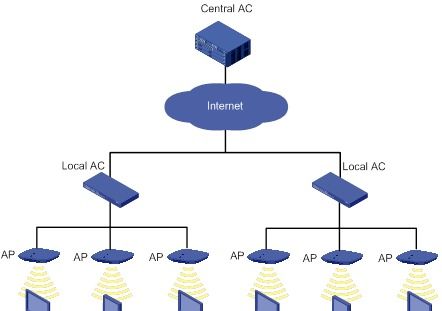

- 網(wǎng)絡(luò)架構(gòu)與隔離缺陷:醫(yī)療物聯(lián)網(wǎng)設(shè)備常與傳統(tǒng)IT網(wǎng)絡(luò)、核心醫(yī)療業(yè)務(wù)系統(tǒng)(如HIS、PACS)處于同一或弱隔離的網(wǎng)絡(luò)平面。一旦邊緣網(wǎng)絡(luò)設(shè)備失陷,攻擊可迅速橫向移動,影響關(guān)鍵業(yè)務(wù)。

二、 加強醫(yī)療物聯(lián)網(wǎng)網(wǎng)絡(luò)設(shè)備安全的策略建議

- 資產(chǎn)發(fā)現(xiàn)與全生命周期管理:建立并維護詳盡的醫(yī)療物聯(lián)網(wǎng)網(wǎng)絡(luò)設(shè)備資產(chǎn)清單,包括型號、固件版本、物理位置、網(wǎng)絡(luò)拓撲關(guān)系。實施從采購、部署、運維到退役的全程安全管控。

- 強化訪問控制與認證:

- 強制修改所有默認密碼,采用高強度、唯一的憑證,并定期更換。

- 實施最小權(quán)限原則,僅開放必要的管理接口與服務(wù)。

- 啟用多因素認證(MFA),特別是在遠程管理場景下。

- 使用網(wǎng)絡(luò)訪問控制(NAC)技術(shù),確保只有授權(quán)設(shè)備可接入網(wǎng)絡(luò)。

- 持續(xù)的漏洞管理與補丁更新:

- 訂閱設(shè)備廠商的安全公告,及時評估并應用安全補丁。建立針對關(guān)鍵漏洞的應急響應流程。

- 對于無法立即修補或已停止支持的遺留設(shè)備,應通過虛擬補丁(如入侵防御系統(tǒng)IPS規(guī)則)、網(wǎng)絡(luò)隔離等措施進行風險緩解,并制定淘汰計劃。

- 加密通信與網(wǎng)絡(luò)分段:

- 強制使用TLS/SSL、IPsec等強加密協(xié)議保護管理流量和數(shù)據(jù)傳輸。禁用不安全的舊協(xié)議。

- 實施嚴格的網(wǎng)絡(luò)分段(微隔離),將醫(yī)療物聯(lián)網(wǎng)設(shè)備、尤其是高風險設(shè)備,劃分到獨立的虛擬局域網(wǎng)(VLAN)或安全區(qū)域,并通過防火墻策略嚴格控制區(qū)域間訪問,特別是通向核心業(yè)務(wù)系統(tǒng)的流量。

- 增強監(jiān)控與威脅檢測:

- 部署專門的網(wǎng)絡(luò)監(jiān)控與安全信息事件管理(SIEM)系統(tǒng),集中收集和分析網(wǎng)絡(luò)設(shè)備日志、網(wǎng)絡(luò)流量元數(shù)據(jù)。

- 利用網(wǎng)絡(luò)流量分析(NTA)和入侵檢測系統(tǒng)(IDS)技術(shù),識別異常連接、可疑掃描、數(shù)據(jù)外傳等惡意行為。

- 物理安全與供應鏈安全:

- 將關(guān)鍵網(wǎng)絡(luò)設(shè)備安置在加鎖的機柜或機房內(nèi),限制物理接觸。

- 在采購合同中明確安全要求,優(yōu)先選擇符合安全標準(如ISO 27001)的供應商。對重要設(shè)備進行安全審計和測試。

- 人員培訓與應急響應:

- 對醫(yī)療機構(gòu)的IT/生物醫(yī)學工程人員進行定期的物聯(lián)網(wǎng)安全培訓,提升風險意識與操作技能。

- 制定并演練針對醫(yī)療物聯(lián)網(wǎng)安全事件的專項應急預案,確保在發(fā)生安全事件時能快速隔離、處置并恢復。

****

醫(yī)療設(shè)備物聯(lián)網(wǎng)的安全是一個系統(tǒng)性工程,而網(wǎng)絡(luò)設(shè)備作為連接樞紐,其安全性是整體防御體系的基石。醫(yī)療機構(gòu)、設(shè)備制造商、監(jiān)管部門需協(xié)同努力,從技術(shù)、管理、流程多個層面構(gòu)建縱深防御體系,方能有效抵御日益復雜的網(wǎng)絡(luò)威脅,在享受物聯(lián)網(wǎng)技術(shù)紅利的切實保障患者安全、數(shù)據(jù)隱私與醫(yī)療服務(wù)的連續(xù)性。